Після активації оновлення Pectra в мережі Ethereum 7 травня чимало користувачів поспішили ввімкнути смарт-акаунти за стандартом EIP-7702, не підозрюючи про потенційні загрози. Про це повідомляє Cryptopolitan.

► Читайте «Мінфін» в Instagram: головні новини про інвестиції та фінанси

Це оновлення дозволяє зовнішнім обліковим записам (EOA) тимчасово функціонувати як гаманці смарт-контрактів, делегуючи контроль за допомогою підписаного повідомлення.

Хоча ця функція покращує взаємодію з користувачем, EIP-7702 водночас створює нові загрози безпеці, на які потрібно звернути увагу.

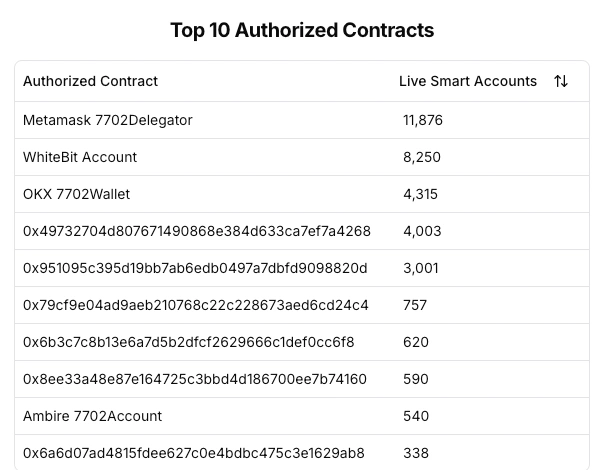

За даними GoPlus Security, ончейн-дані з bundlebear.com виявили понад 10 тисяч адрес, які використовують смарт-акаунти.

Завдяки декомпіляції коду контракту GoPlus виявили, що щойно користувачі надають дозвіл шкідливому «делегатору» за адресою 0×930fcc37d6042c79211ee18a02857cb1fd7f0d0b, будь-який ETH, переказаний на їхній рахунок, автоматично перенаправляється на адресу шахрая.

Аналіз коду виявив, що після авторизації весь ETH автоматично перенаправляється на гаманець шахрая 0×000085bad.

Читайте також: $4 млн на клуби, $9 млн — на авто: У США 12 осіб обвинувачують у крадіжці крипти на $263 мільйони

Очевидно, що шахрай експлуатує довіру людей до оновлення Pectra. Хоча загроза є дуже реальною, деяким провідним гаманцям, таким як MetaMask, вдалося безпечно інтегрувати EIP-7702.

GoPlus Security закликала користувачів, які хочуть убезпечити себе, довіряти лише інтерфейсам гаманців для функцій 7702 та розглядати будь-які зовнішні посилання чи електронні листи з проханням оновити смарт-акаунти як шахрайство.

EIP-7702 значно покращить зручність використання Ethereum та гнучкість транзакцій, але вкрай важливо залишатися пильними та ніколи не авторизуватися за зовнішніми посиланнями. Експерти попереджають, якщо хтось наполягає на «оновленні» поза вашим гаманцем, то це 100% шахрайство.

Серед інших рекомендованих заходів безпеки: ніколи не довіряти посиланням з електронної пошти чи URL-адрес для авторизації 7702, завжди перевіряти вихідний код контракту, бути надзвичайно обережним з контрактами, що не мають відкритого вихідного коду, та ретельно перевіряти адреси авторизації.